Imagine um mundo onde uma única mensagem pode derrubar um serviço global. Não é ficção – é a realidade dos ataques DoS, uma ameaça que desde os primórdios da internet tem desafiado a segurança cibernética. Mas como algo tão simples pode causar caos em escala mundial? A resposta está na simplicidade enganosa desses ataques: não requerem tecnologia avançada, apenas exploração de vulnerabilidades fundamentais nas redes. Desde os primeiros incidentes nos anos 90 até os ataques modernos que paralisam gigantes, a evolução dos métodos reflete uma corrida entre criadores e defensores, onde cada avanço tecnológico traz novas armas e novas defesas.

Ao contrário do que muitos imaginam, um ataque DoS não é um fenômeno recente. Desde que a internet se tornou parte da vida cotidiana, a necessidade de proteger serviços contra interrupções se tornou crítica. A essência do problema é simples: saturar recursos para tornar um sistema inacessível. Mas a complexidade reside em como isso é feito – cada técnica explora fraquezas específicas, exigindo conhecimento profundo para prevenir e mitigar.

Profissionais de segurança cibernética bem experientes sabem que a maior ameaça nem sempre é a mais complexa. Ataques DoS são frequentemente executados por indivíduos com habilidades básicas, aproveitando falhas mal configuradas ou inexistentes. A vulnerabilidade real está na falta de preparo, não na sofisticação do ataque. Compreender isso é o primeiro passo para construir defesas eficazes.

O Que é um Ataque DoS? Definição e Fundamentos

Ataque de Negação de Serviço (DoS) é uma tentativa deliberada de tornar um serviço indisponível para usuários legítimos, sobrecarregando recursos do alvo com tráfego excessivo ou explorando falhas específicas. Diferente de outros ataques cibernéticos que buscam roubar dados, o DoS tem um objetivo claro: paralisar operações. A simplicidade dessa abordagem é sua maior força – muitas vezes, basta uma única máquina enviando requisições constantes para derrubar um servidor mal configurado.

Imagine um restaurante com capacidade para 50 clientes. Se 500 pessoas tentarem entrar ao mesmo tempo, o atendimento será impossível. DoS opera da mesma forma: sobrecarrega o sistema até que ele não consiga processar mais solicitações. A diferença é que, na internet, isso acontece em milissegundos, com impacto global. A vulnerabilidade não está no ataque em si, mas na falta de preparo para lidar com ele.

Esses ataques não visam roubar informações, mas causar interrupções. Isso os torna particularmente perigosos para serviços críticos, como hospitais, bancos ou sistemas de emergência. A motivação pode variar: desde vingança pessoal até pressão política. Independentemente do motivo, o resultado é sempre o mesmo: serviços paralisados, perdas financeiras e danos à reputação.

Em termos técnicos, um ataque DoS explora limites físicos ou lógicos de um sistema. Isso pode ser feito através de requisições excessivas, consumo de memória, ou até mesmo manipulação de protocolos de rede. A chave está em entender que a segurança não é apenas sobre bloquear invasores, mas garantir que o sistema continue operando mesmo sob estresse extremo.

Como Funciona um Ataque DoS? Mecanismos Básicos

O funcionamento de um ataque DoS depende de saturar o alvo com solicitações além de sua capacidade de processamento. Por exemplo, um servidor web pode ser inundado com requisições HTTP, consumindo toda a banda disponível ou esgotando recursos como memória e CPU. A chave está na exploração de limites naturais da infraestrutura – mesmo um sistema robusto tem capacidade finita, e ataques DoS exploram esse limite de forma sistemática.

Imagine um semáforo quebrado: carros de todas as direções tentam passar ao mesmo tempo, causando engarrafamento total. DoS funciona de maneira análoga. O atacante envia pacotes de dados em ritmo acelerado, sobrecarregando a capacidade de processamento do servidor. Cada requisição consome recursos, e quando a demanda excede a capacidade, o serviço fica inacessível para usuários legítimos.

Um exemplo clássico é o ataque SYN flood. O servidor recebe solicitações de conexão (SYN) sem completar o handshake TCP. Isso faz com que ele mantenha conexões abertas, esgotando memória e processamento. A técnica é simples, mas extremamente eficaz contra sistemas mal configurados. A vulnerabilidade não está na tecnologia, mas na falta de configuração adequada para lidar com tais situações.

Outra abordagem comum é o consumo de recursos específicos. Por exemplo, requisições complexas que exigem alto processamento, como cálculos matemáticos intensivos ou consultas a bancos de dados. Mesmo com poucas requisições, o sistema pode ser sobrecarregado. Isso demonstra que a segurança não depende apenas de largura de banda, mas de como os recursos são gerenciados e protegidos.

Tipos Principais de Ataques DoS

Ataques Volumétricos

Os ataques volumétricos são os mais comuns, focados em saturar a largura de banda do alvo. Técnicas como UDP floods ou ICMP floods enviam pacotes em massa, consumindo toda a capacidade de rede. Imagine um congestionamento de tráfego onde milhões de veículos bloqueiam uma estrada – a mesma lógica se aplica a redes. A simplicidade desses ataques os torna acessíveis até para amadores, mas também os tornam fáceis de detectar.

UDP floods exploram a natureza sem conexão do protocolo UDP. O atacante envia pacotes UDP para portas aleatórias do servidor, que respondem com mensagens de erro. Isso consome largura de banda e recursos de processamento. A eficácia depende da quantidade de tráfego gerado – quanto maior, mais difícil é mitigar. A prevenção exige filtragem de tráfego suspeito antes que ele atinja o servidor.

ICMP floods, ou ping floods, enviam pacotes ICMP (ping) em alta velocidade. O servidor responde a cada requisição, consumindo recursos. Embora simples, essa técnica pode ser devastadora em sistemas sem proteção adequada. A solução está em limitar a taxa de respostas ICMP e filtrar tráfego anômalo. A segurança começa com configurações básicas, mas muitas organizações as ignoram até que seja tarde demais.

Esses ataques são frequentemente executados por botnets, redes de máquinas comprometidas. A escala permite inundar alvos de grande porte, mas a detecção é relativamente fácil com ferramentas modernas. A verdadeira ameaça está na velocidade com que podem ser montados – minutos são suficientes para paralisar um serviço mal protegido.

Ataques de Protocolo

Esses ataques exploram falhas em protocolos de rede, como TCP SYN floods. Ao enviar requisições SYN sem completar o handshake, o servidor mantém conexões abertas até esgotar recursos. A complexidade está na exploração de padrões de comunicação – cada protocolo tem vulnerabilidades específicas que podem ser manipuladas para causar falhas.

O TCP SYN flood é um exemplo clássico. O handshake TCP requer três etapas: SYN, SYN-ACK, ACK. O atacante envia muitos SYN, mas nunca responde ao SYN-ACK. O servidor mantém as conexões abertas, esgotando memória e processamento. A solução está em configurar timeouts rápidos e limitar conexões simultâneas. Muitos sistemas ainda não aplicam essas medidas, tornando-se alvos fáceis.

Outra técnica é o Smurf attack, que explora o protocolo ICMP. O atacante envia pacotes ICMP para um broadcast address, com o endereço de origem falsificado do alvo. Todos os dispositivos na rede respondem ao alvo, inundando-o com tráfego. A prevenção requer desativar broadcast em roteadores e filtrar tráfego ICMP suspeito. Ainda assim, muitas redes corporativas mantêm configurações padrão, ignorando esse risco.

Ataques de protocolo são mais sofisticados que volumétricos, mas exigem conhecimento técnico. Eles exploram como os sistemas se comunicam, não apenas a quantidade de tráfego. A defesa depende de entender os protocolos utilizados e aplicar configurações específicas para mitigar vulnerabilidades. A segurança é um processo contínuo, não uma configuração única.

Ataques de Camada de Aplicação

Mais sofisticados, esses ataques alvo aplicações específicas. Por exemplo, requisições HTTP complexas que consomem recursos do servidor sem saturar a banda. Ataques como Slowloris enviam requisições parciais, mantendo conexões abertas por longos períodos. A chave é a precisão: atacar pontos críticos da aplicação, não apenas a rede em geral.

Slowloris é um exemplo clássico. O atacante envia cabeçalhos HTTP parciais, mantendo conexões abertas sem completá-las. O servidor aloca recursos para cada conexão, esgotando a capacidade máxima. A técnica é lenta, mas extremamente eficaz contra servidores web mal configurados. A prevenção requer limitar o tempo de espera por requisições e bloquear IPs suspeitos. Muitos sistemas ainda não aplicam essas medidas, tornando-se vulneráveis.

Outra abordagem é o HTTP flood, onde requisições legítimas são enviadas em alta velocidade. Diferente de ataques volumétricos, o tráfego parece normal, dificultando a detecção. Cada requisição consome processamento, e com milhares de solicitações por segundo, o servidor pode parar. A defesa exige análise de comportamento em tempo real e limitação de taxas de requisições. A segurança de aplicações é tão importante quanto a infraestrutura de rede.

Esses ataques são difíceis de detectar porque imitam tráfego legítimo. A chave está em monitorar padrões de uso, não apenas volume. Sistemas com detecção de anomalias podem identificar comportamentos suspeitos antes que causem danos. A prevenção exige investimento em monitoramento contínuo, algo que muitas organizações subestimam até que seja tarde demais.

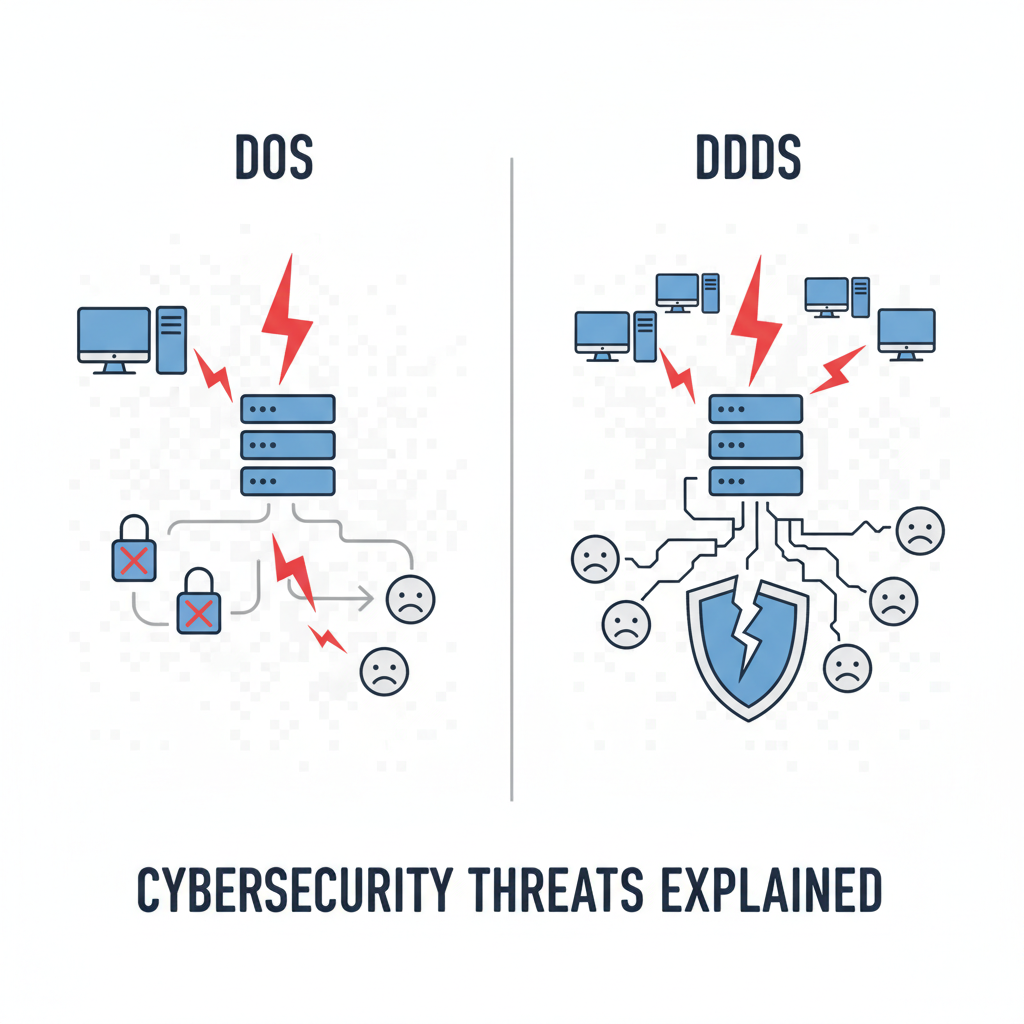

DoS vs DDoS: Qual a Diferença?

A principal diferença entre DoS e DDoS está na escala. Um ataque DoS é geralmente originado de uma única máquina, enquanto DDoS (Distributed Denial of Service) usa múltiplas máquinas distribuídas, muitas vezes bots em uma botnet. A distribuição torna o ataque mais difícil de mitigar, já que o tráfego vem de várias fontes simultâneas. A escalabilidade dos ataques DDoS é o que os torna tão temidos no cenário atual.

Em um ataque DoS tradicional, um único computador envia tráfego para o alvo. A mitigação é relativamente simples: bloquear o IP do atacante. Porém, em um DDoS, centenas ou milhares de máquinas atuam em conjunto, tornando impossível bloquear todas as fontes. A complexidade aumenta porque o tráfego parece legítimo, vindo de localizações geográficas diversas. A defesa exige soluções escaláveis, como serviços de mitigação na nuvem.

A evolução para DDoS aconteceu naturalmente. À medida que redes se tornaram mais robustas, atacantes precisaram de maior escala para causar impacto. Botnets, redes de máquinas comprometidas, permitiram que até amadores executassem ataques de grande porte. A facilidade de alugar botnets online tornou o DDoS acessível a qualquer um com pouco dinheiro, ampliando o risco para organizações de todos os tamanhos.

A diferença prática é clara: DoS é como um único invasor tentando entrar em um prédio, enquanto DDoS é uma multidão tentando invadir simultaneamente. A defesa contra DDoS requer infraestrutura robusta, monitoramento em tempo real e estratégias de resposta automatizadas. Ignorar essa distinção pode levar a falhas catastróficas na segurança, já que soluções para DoS não são suficientes para DDoS.

Casos Reais: Impacto Histórico dos Ataques DoS

Em certos incidentes, serviços críticos foram paralisados por minutos, causando perdas financeiras de milhões. Um exemplo notável envolveu uma plataforma de streaming que enfrentou interrupções prolongadas durante um evento esportivo global. Milhões de usuários ficaram sem acesso, gerando reclamações massivas e danos irreparáveis à reputação. A causa foi um ataque DDoS simples, mas bem executado, explorando configurações inadequadas.

Outro caso envolveu um serviço de nuvem que enfrentou ataques repetidos, resultando em downtime prolongado para clientes corporativos. A empresa perdeu contratos importantes e teve que investir pesado em segurança pós-incidente. A lição foi clara: a falta de preparo para ataques DoS pode custar mais do que a prevenção. Muitas organizações subestimam o risco até que seja tarde demais para evitar danos.

Em setores críticos como saúde e finanças, interrupções podem ter consequências graves. Um hospital já enfrentou ataques que paralisaram sistemas de registro de pacientes, atrasando procedimentos essenciais. A segurança cibernética não é um luxo – é uma necessidade para proteger vidas. A falta de preparo para DoS pode transformar uma falha técnica em uma crise humanitária.

Esses casos demonstram que a vulnerabilidade não está na tecnologia, mas na gestão de riscos. Organizações que investem em monitoramento contínuo, testes de segurança e planos de resposta mitigam impactos significativos. A prevenção é sempre mais barata que a recuperação, mas muitos só entendem isso após sofrerem os danos.

Prós e Contras das Estratégias de Mitigação

- Firewalls tradicionais: Protegem contra ataques simples, mas podem ser superados por ataques sofisticados. Custo baixo, mas limitado em escalabilidade. Ideal para pequenas organizações, mas insuficiente para ameaças modernas.

- Serviços de mitigação na nuvem: Escaláveis e eficazes contra ataques volumétricos, mas custos elevados e dependência de provedores externos. A flexibilidade é grande, mas a confiabilidade depende do provedor escolhido.

- Configuração de rede adequada: Reduz vulnerabilidades desde o início, mas requer expertise especializada e manutenção contínua. A prevenção é mais eficaz que a reação, mas exige investimento em conhecimento.

- Automação de resposta: Resposta rápida a ameaças, mas pode gerar falsos positivos e bloquear tráfego legítimo. A velocidade é essencial, mas a precisão depende de algoritmos bem ajustados.

- Redundância de infraestrutura: Garante continuidade mesmo sob ataque, mas custos elevados e complexidade de gestão. Ideal para serviços críticos, mas inviável para organizações menores.

A escolha da estratégia depende do perfil da organização. Empresas menores podem se beneficiar de soluções simples, enquanto grandes corporações precisam de abordagens integradas. A chave está em entender que a segurança não é uma configuração única, mas um processo contínuo de adaptação e melhoria. Ignorar essa realidade é convidar a falhas futuras.

Tabela Comparativa: Métodos de Ataque vs Mitigação

| Tipo de Ataque | Método Principal | Principais Vulnerabilidades | Estratégia de Mitigação Efetiva |

|---|---|---|---|

| Volumétrico | UDP Flood, ICMP Flood | Largura de banda insuficiente | Provedores de mitigação na nuvem com filtragem de tráfego |

| Protocolo | TCP SYN Flood, Smurf Attack | Configurações inadequadas de protocolos | Firewalls com limites de conexões e timeouts rápidos |

| Camada de Aplicação | Slowloris, HTTP Flood | Limites de requisições não monitorados | WAF com detecção de comportamento anômalo e limites de taxa |

| DDoS Distribuído | Múltiplas fontes simultâneas | Falta de escalabilidade na infraestrutura | Soluções híbridas com análise em tempo real e redundância |

A tabela demonstra que a mitigação depende do tipo de ataque. Soluções genéricas são insuficientes – cada cenário requer abordagens específicas. A segurança cibernética é uma ciência exata, onde a precisão na identificação de vulnerabilidades define o sucesso da defesa. Ignorar essas nuances pode levar a falhas catastróficas, mesmo com investimentos em segurança.

Como se Proteger de Ataques DoS: Estratégias Eficazes

A primeira linha de defesa é a configuração adequada da infraestrutura. Limitar taxas de requisições, configurar timeouts rápidos e filtrar tráfego suspeito são medidas básicas, mas muitas vezes negligenciadas. Empresas que investem em configurações seguras desde o início evitam problemas futuros. A prevenção é sempre mais barata que a recuperação, mas exige disciplina e conhecimento técnico.

Provedores de mitigação na nuvem são essenciais para organizações que enfrentam ameaças de grande escala. Serviços como Cloudflare ou AWS Shield filtram tráfego malicioso antes que ele atinja a infraestrutura. A escalabilidade dessas soluções permite lidar com ataques volumétricos, mas exigem integração cuidadosa para evitar falsos positivos. A escolha do provedor deve considerar experiência, suporte e custo-benefício.

Monitoramento contínuo é crucial para detectar anomalias antes que causem danos. Sistemas de detecção de intrusão (IDS) e análise de comportamento em tempo real identificam padrões suspeitos. A chave está em configurar alertas precisos, evitando ruído excessivo. Organizações que investem em monitoramento proativo mitigam impactos significativos, mesmo em ataques sofisticados.

Redundância de infraestrutura garante continuidade mesmo sob ataque. Sistemas com múltiplos data centers e balanceadores de carga mantêm operações mesmo se uma parte for afetada. A complexidade é maior, mas a segurança é incomparável. Empresas críticas como bancos e hospitais adotam essa abordagem, sabendo que a interrupção pode ter consequências graves.

Testes regulares de segurança são essenciais para validar defesas. Simulações de ataques DoS identificam vulnerabilidades antes que criminosos as explorem. A preparação é a melhor defesa, mas exige investimento contínuo. Organizações que negligenciam testes ficam expostas a riscos evitáveis, mesmo com soluções aparentemente robustas.

O Futuro dos Ataques DoS: Tendências e Previsões

A inteligência artificial está transformando ataques DoS. Algoritmos podem identificar padrões de comportamento e adaptar estratégias em tempo real, tornando os ataques mais eficazes. A defesa também evolui, com sistemas baseados em machine learning detectando anomalias com precisão. A corrida entre atacantes e defensores acelerou, exigindo investimento contínuo em tecnologia e conhecimento.

Dispositivos IoT representam uma nova fronteira para ataques DDoS. Câmeras e sensores mal configurados são facilmente comprometidos para formar botnets. A escalabilidade desses dispositivos torna os ataques ainda mais poderosos. A solução está em segurança desde o design de dispositivos IoT, mas muitos fabricantes ainda ignoram essa necessidade, criando vulnerabilidades globais.

Ataques híbridos, combinando DoS com outros tipos de ameaças, são uma tendência crescente. Por exemplo, um ataque DDoS pode distrair equipes de segurança enquanto um roubo de dados ocorre. A complexidade aumenta, exigindo defesas integradas. A segurança cibernética não é mais sobre uma única camada, mas sobre múltiplas defesas trabalhando em conjunto.

A regulamentação está se adaptando a essa nova realidade. Países estão criando leis que exigem medidas mínimas de segurança para serviços críticos. A conformidade legal é uma parte importante da defesa, mas não substitui a necessidade de investimento técnico. A segurança cibernética é uma responsabilidade compartilhada, onde governos, empresas e indivíduos devem colaborar.

O futuro exigirá uma abordagem proativa. Organizações que investem em educação, tecnologia e colaboração estarão preparadas para enfrentar ameaças emergentes. A segurança não é um estado final, mas um processo contínuo de adaptação. Quem entender isso terá vantagem em um mundo onde a cibernética define a segurança global.

Conclusão: A Segurança Cibernética é uma Questão de Preparação

Ataques DoS não são apenas uma ameaça técnica – são uma prova da importância da preparação. Desde os primórdios da internet até o cenário atual, a capacidade de proteger serviços contra interrupções define a resiliência de organizações. A simplicidade desses ataques não os torna menos perigosos; pelo contrário, sua acessibilidade os torna uma ameaça constante para todos os que negligenciam a segurança.

A verdadeira vulnerabilidade não está na tecnologia, mas na gestão de riscos. Organizações que investem em configurações adequadas, monitoramento contínuo e planos de resposta mitigam impactos significativos. A prevenção é sempre mais barata que a recuperação, mas exige disciplina e conhecimento. Ignorar essa realidade é convidar a falhas futuras, com consequências que podem ser irreparáveis.

Em um mundo cada vez mais conectado, a segurança cibernética não é um luxo – é uma necessidade. Ataques DoS são apenas uma parte do panorama, mas sua evolução reflete a necessidade de uma abordagem proativa. A defesa eficaz depende de entender que segurança não é uma configuração única, mas um processo contínuo de adaptação e melhoria.

Profissionais de segurança bem experientes sabem que a maior ameaça nem sempre é a mais complexa. A chave está em preparar-se para o inevitável, com estratégias baseadas em conhecimento e experiência. A segurança cibernética é uma responsabilidade compartilhada, onde cada organismo tem papel crucial. Quem entender isso estará preparado para enfrentar os desafios do futuro, protegendo serviços e vidas.

Qual a diferença entre DoS e DDoS?

A principal diferença está na escala e origem. DoS é geralmente originado de uma única máquina, enquanto DDoS usa múltiplas fontes simultâneas, muitas vezes uma botnet. Isso torna DDoS mais difícil de mitigar, já que o tráfego vem de várias localizações. A defesa contra DDoS requer soluções escaláveis, como serviços na nuvem, enquanto DoS pode ser contido com bloqueio de IPs simples.

Como identificar um ataque DoS em tempo real?

Sinais incluem lentidão repentina, timeouts frequentes e aumento anormal de tráfego. Sistemas de monitoramento identificam padrões anômalos, como picos de requisições ou conexões suspeitas. Alertas configurados para comportamentos incomuns permitem resposta rápida. A chave está em ter métricas claras e analisar dados em tempo real, não apenas esperar que o problema aconteça.

Provedores de nuvem são suficientes para mitigar DoS?

Serviços como Cloudflare ou AWS Shield são eficazes contra ataques volumétricos, mas não substituem configurações internas. A defesa precisa ser híbrida: filtragem na nuvem combinada com segurança local. Soluções únicas são insuficientes – a segurança eficaz exige múltiplas camadas de proteção, adaptadas ao perfil da organização.

Ataques DoS podem ser evitados completamente?

Não. A natureza dos ataques evolui constantemente, e nenhuma defesa é 100% infalível. O objetivo é mitigar impactos, não eliminar riscos. A estratégia certa é preparar-se para o inevitável, com planos de resposta, redundância e monitoramento contínuo. A segurança cibernética é sobre resiliência, não imunidade total.

Qual a importância da configuração de rede na prevenção de DoS?

A configuração adequada é a primeira linha de defesa. Limitar taxas de requisições, configurar timeouts rápidos e filtrar tráfego suspeito evitam muitos ataques simples. Muitas organizações negligenciam essas medidas básicas, tornando-se alvos fáceis. A segurança começa com configurações corretas, não apenas com soluções complexas. A prevenção é mais eficaz quando feita desde o início.

Sou Ricardo Mendes, investidor independente desde 2017. Ao longo dos anos, me aprofundei em análise técnica e em estratégias de gestão de risco. Gosto de compartilhar o que aprendi e ajudar iniciantes a entender o mercado de Forex e Cripto de forma simples, prática e segura, sempre colocando a proteção do capital em primeiro lugar.

O conteúdo apresentado tem caráter exclusivamente educativo e informativo. Nada aqui deve ser interpretado como consultoria financeira, recomendação de compra ou venda de ativos, ou promessa de resultados. Criptomoedas, Forex, ações, opções binárias e demais instrumentos financeiros envolvem alto risco e podem levar à perda parcial ou total do capital investido.

Pesquise por conta própria (DYOR) e, sempre que possível, busque a orientação de um profissional financeiro devidamente habilitado antes de tomar qualquer decisão.

A responsabilidade pelas suas escolhas financeiras começa com informação consciente e prudente.

Atualizado em: março 15, 2026