Já parou para pensar como uma sequência de caracteres pode proteger bilhões de dados? Desde a criação da internet até o surgimento do blockchain, o hashing é a espinha dorsal da segurança digital. Mas o que realmente acontece quando você digita uma senha ou baixa um arquivo? A resposta está em um processo matemático que transforma informações em códigos únicos, garantindo integridade e autenticidade sem revelar dados sensíveis.

A história do hashing remonta aos anos 1970, quando Ralph Merkle desenvolveu o conceito de árvores de Merkle. Porém, foi Ronald Rivest quem criou o MD5 em 1991, um dos primeiros algoritmos amplamente utilizados. A NSA introduziu o SHA-1 em 1995, mas colisões descobertas em 2004 mostraram suas vulnerabilidades, forçando uma evolução constante na segurança.

Hoje, o hashing é invisível em nosso dia a dia. Quando você faz login em uma rede social, baixa um software ou usa um cartão de crédito, algoritmos como SHA-256 trabalham em segundo plano. Sua função é garantir que dados não sejam adulterados, sem precisar armazenar informações sensíveis. Isso transforma a forma como confiamos em sistemas digitais.

Muitos confundem hashing com criptografia, mas há uma diferença crucial. Criptografia é reversível e protege dados em trânsito, enquanto hashing é uma via única que verifica integridade. Entender essa distinção é essencial para aplicar a tecnologia corretamente, evitando riscos de segurança.

O Que é Hashing e Por Que Importa?

História do Hashing: Do Antigo ao Moderno

Em 1979, Ralph Merkle publicou trabalhos sobre funções hash que serviram de base para algoritmos modernos. Seu conceito de árvores de Merkle permitia verificar integridade de grandes volumes de dados de forma eficiente. Essa inovação foi fundamental para o desenvolvimento de sistemas descentralizados.

Em 1991, Ronald Rivest criou o MD5 (Message Digest 5), um algoritmo rápido e eficaz para verificar arquivos. Porém, em 2004, pesquisadores chineses demonstraram colisões práticas, ou seja, dois inputs diferentes gerando o mesmo hash. Isso revelou fragilidades que tornaram o MD5 inadequado para segurança crítica.

Em 1995, a NSA introduziu o SHA-1 (Secure Hash Algorithm 1), com saída de 160 bits. Por anos, foi padrão em certificados digitais e sistemas de segurança. Mas em 2017, a Google demonstrou colisões práticas, levando à descontinuação em navegadores e sistemas modernos. A evolução era inevitável.

Atualmente, o SHA-256 e SHA-3 são padrões globais. O SHA-256 é usado no Bitcoin e em TLS para segurança de conexões. O SHA-3, selecionado em 2015 pelo NIST, oferece resistência a ataques futuros, incluindo ameaças de computadores quânticos. Cada geração corrige falhas anteriores, mantendo a segurança atualizada.

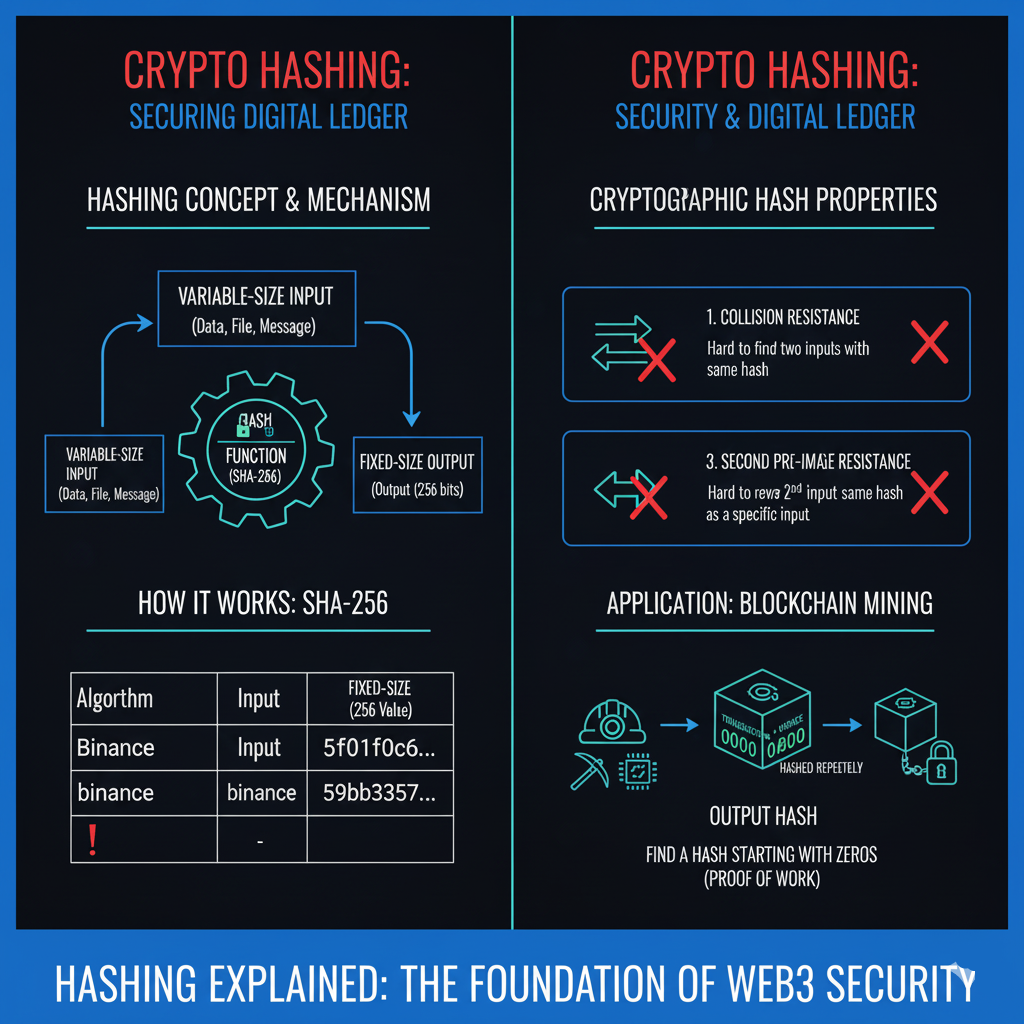

Como Funciona Técnicamente?

Hashing converte dados de qualquer tamanho em uma string fixa de caracteres. Por exemplo, a palavra “hello” se transforma em 2vf24dba5fb0a30e26e83b2ac5b9e29e1b161e5c1fa7025e73043362938b9824. Qualquer alteração mínima, como um espaço a mais, gera um hash completamente diferente, garantindo que até pequenas adulterações sejam detectadas.

Essa transformação é determinística: sempre que a mesma entrada é fornecida, o mesmo hash é gerado. Isso permite verificar se um arquivo foi alterado, comparando o hash original com o atual. Se houver divergência, o conteúdo não é confiável. É como uma “impressão digital” digital única para cada dado.

Propriedades fundamentais incluem resistência a pré-imagem: é impossível recuperar o dado original a partir do hash. Também há resistência a segunda pré-imagem: não é possível encontrar outro input que gere o mesmo hash. Por fim, resistência a colisões: é extremamente difícil encontrar dois inputs diferentes com o mesmo hash.

O processo envolve operações matemáticas complexas como deslocamento de bits, operações lógicas e mistura de dados. Algoritmos como SHA-256 usam 64 rodadas de processamento para cada bloco de 512 bits. Isso cria uma complexidade que torna ataques inviáveis, mesmo com computadores modernos.

Principais Tipos de Algoritmos de Hashing

MD5: O Pioneiro com Limitações

O MD5 foi criado por Ronald Rivest em 1991 e se tornou padrão para verificar integridade de arquivos. Sua velocidade e simplicidade o tornaram popular em sistemas de backup e downloads. Porém, sua saída de 128 bits e vulnerabilidades descobertas o tornaram obsoleto para segurança crítica.

Em 2004, pesquisadores chineses demonstraram colisões práticas, onde dois arquivos diferentes geravam o mesmo hash MD5. Isso permitiu a criação de certificados digitais falsos, comprometendo a confiança em sistemas que dependiam do MD5. A indústria rapidamente buscou alternativas mais seguras.

Hoje, o MD5 é usado apenas para verificação de arquivos não críticos, como downloads de software público. Mesmo assim, muitos sistemas modernos o substituíram por algoritmos mais robustos. Sua história serve como lição sobre a necessidade de atualização contínua em segurança.

Apesar de suas limitações, o MD5 foi fundamental para o desenvolvimento de algoritmos posteriores. Sua simplicidade permitiu que pesquisadores entendessem melhor as fragilidades e criassem soluções mais resistentes. A evolução tecnológica sempre depende de erros passados.

SHA-1: O Padrão que Caiu

O SHA-1, desenvolvido pela NSA em 1995, oferecia saída de 160 bits, superando o MD5 em segurança. Por anos, foi usado em certificados SSL/TLS, sistemas de autenticação e até no Bitcoin. Sua velocidade e eficiência o tornaram ideal para muitas aplicações, mas vulnerabilidades surgiram com o tempo.

Em 2005, pesquisadores mostraram que o SHA-1 tinha vulnerabilidades teóricas, mas apenas em 2017 a Google demonstrou colisões práticas. Eles criaram dois PDFs diferentes com o mesmo hash SHA-1, provando que o algoritmo não era mais seguro. Isso levou à descontinuação em navegadores e sistemas modernos.

Embora obsoleto, o SHA-1 ainda é usado em alguns sistemas legados. Porém, sua presença em infraestruturas críticas representa risco. Empresas que mantêm SHA-1 precisam migrar urgentemente para SHA-256 ou SHA-3, sob risco de fraudes e violações de segurança.

A queda do SHA-1 ilustra a importância de atualizações proativas. Mesmo algoritmos considerados seguros por anos podem ser quebrados com avanços computacionais. A segurança digital exige vigilância constante e adaptação rápida às novas ameaças.

SHA-256: O Padrão Atual

O SHA-256, parte da família SHA-2, foi lançado em 2001 pelo NIST. Com saída de 256 bits, oferece resistência a colisões e é amplamente usado em sistemas críticos. É a base do Bitcoin, onde cada bloco é minerado usando SHA-256, garantindo segurança na blockchain.

Sua estrutura usa 64 rodadas de processamento para cada bloco de 512 bits, misturando dados com operações lógicas complexas. Isso torna ataques inviáveis, mesmo com supercomputadores. A velocidade é moderada, mas suficiente para maioria das aplicações modernas, desde TLS até armazenamento de senhas.

Empresas como Microsoft, Google e Amazon usam SHA-256 para autenticação e verificação de dados. Sua adoção em certificados digitais e protocolos de segurança garante que transações online sejam seguras. É o padrão atual para quem busca segurança robusta sem complexidade excessiva.

Embora resistente até hoje, pesquisadores monitoram possíveis vulnerabilidades. A indústria mantém atualizações contínuas, preparando-se para futuras ameaças. O SHA-256 é a base sólida que mantém a segurança digital em equilíbrio entre eficiência e proteção.

SHA-3: A Nova Geração

Em 2015, o NIST selecionou o SHA-3 como padrão, baseado no algoritmo Keccak. Diferente do SHA-2, usa estrutura interna diferente (sponge construction), oferecendo resistência a ataques futuros, incluindo ameaças de computadores quânticos. Sua adoção é crescente em sistemas que exigem segurança de longo prazo.

SHA-3 oferece saídas variáveis, como 256 ou 512 bits, com flexibilidade para diferentes aplicações. Sua velocidade é menor que SHA-256, mas compensada por maior segurança. É usado em projetos como Ethereum para validação de transações e em sistemas governamentais que exigem padrões rigorosos.

Empresas como IBM e Cisco já implementam SHA-3 em seus produtos. A adoção em blockchain e criptomoedas está crescendo, especialmente em redes que buscam segurança contra futuras ameaças. Embora ainda não tão comum quanto SHA-256, é a escolha para quem planeja longo prazo.

SHA-3 não substitui SHA-256, mas complementa-o. Enquanto SHA-256 é suficiente para maioria das aplicações hoje, SHA-3 oferece camada adicional de segurança para cenários de alto risco. A combinação de ambos cria um ecossistema robusto para a segurança digital do futuro.

Aplicações Práticas do Hashing no Mundo Real

Senhas e Autenticação

Quando você cria uma senha, o sistema não a armazena em texto claro. Em vez disso, gera um hash usando algoritmos como SHA-256 ou bcrypt. Isso garante que, mesmo se o banco de dados for comprometido, os criminosos não tenham acesso às senhas originais.

Para aumentar segurança, sistemas usam “sal” (salt), uma string aleatória adicionada antes do hash. Isso impede ataques de rainbow tables, onde criminosos usam tabelas pré-calculadas de hashes comuns. Cada senha tem um sal único, tornando ataques inviáveis.

Bcrypt é especialmente popular para senhas, pois incorpora custo computacional. Quanto mais caro o processamento, mais difícil é quebrar por força bruta. Isso é crucial em sistemas como WordPress e sistemas bancários, onde senhas fracas são alvo de ataques.

Em 2023, a Cloudflare usou hashing para proteger 1,5 bilhão de senhas de usuários. Sem hashing, esses dados teriam sido expostos em caso de violação. A tecnologia é invisível, mas essencial para proteger identidades digitais de bilhões de pessoas.

Blockchain e Criptomoedas

O Bitcoin depende totalmente de hashing para funcionar. Cada bloco contém o hash do bloco anterior, criando uma cadeia imutável. A mineração consiste em encontrar um hash específico usando SHA-256, exigindo poder computacional que garante segurança contra ataques.

Quando um minerador resolve o problema de hashing, adiciona o bloco à blockchain. Qualquer tentativa de alterar um bloco anterior mudaria todos os hashes subsequentes, tornando a fraude visível. Essa estrutura torna a blockchain resistente a manipulações.

Em Ethereum, o algoritmo Ethash é usado, baseado em hashing. Embora diferente do SHA-256, segue o mesmo princípio: dificultar a manipulação de dados. A segurança da rede depende de hashing para validar transações e manter a integridade do sistema.

Hashing também é usado em contratos inteligentes. Cada transação é verificada por hashes únicos, garantindo que cláusulas sejam executadas corretamente. Sem essa base, sistemas descentralizados não teriam confiabilidade, tornando a tecnologia inútil para aplicações críticas.

Integridade de Dados e Checksums

Quando você baixa um arquivo, como um sistema operacional, o site oferece um checksum. Esse valor é o hash do arquivo. Ao baixar, você calcula o hash local e compara com o fornecido. Se coincidirem, o arquivo não foi alterado durante o download.

Em sistemas de backup, hashing verifica integridade de cópias. Se um arquivo for corrompido, o hash muda, alertando sobre a necessidade de recuperação. Empresas como Dropbox e Google Drive usam hashing para garantir que arquivos armazenados permaneçam intactos por anos.

Em redes de distribuição, como torrents, hashing é essencial. Cada parte do arquivo tem um hash único. Se um pedaço for corrompido, a rede detecta e recupera a versão correta. Isso garante que downloads sejam precisos, mesmo em conexões instáveis.

Hashing também protege atualizações de software. Empresas como Microsoft e Apple assinam atualizações com hashes. Se um atacante tentar modificar o arquivo, a assinatura falha, impedindo instalações maliciosas. Essa camada de segurança é invisível, mas vital para proteger usuários.

Tabela Comparativa: Algoritmos de Hashing em Ação

| Algoritmo | Tamanho do Hash | Velocidade | Uso Principal | Vulnerabilidades Conhecidas |

|---|---|---|---|---|

| MD5 | 128 bits | Muito rápida | Verificação de arquivos não críticos | Colisões práticas desde 2004 |

| SHA-1 | 160 bits | Rápida | Sistemas legados (SSL/TLS antigo) | Colisões práticas desde 2017 |

| SHA-256 | 256 bits | Moderada | Bitcoin, TLS, autenticação de senhas | Nenhuma colisão conhecida até 2023 |

| SHA-3 | 256/512 bits | Menos rápida | Blockchain futura, sistemas governamentais | Sem colisões conhecidas |

| Bcrypt | 192 bits | Lenta (intencional) | Armazenamento de senhas | Resistente a rainbow tables com sal |

Essa tabela revela como cada algoritmo se adapta a necessidades específicas. MD5 e SHA-1 são obsoletos para segurança crítica, mas ainda usados em verificação de arquivos não sensíveis. SHA-256 é o padrão atual para maioria das aplicações, desde criptomoedas até autenticação de senhas.

SHA-3 representa o futuro, com estrutura diferente que resiste a ameaças futuras. Embora mais lento, é escolha para sistemas que exigem segurança de longo prazo, como governos e instituições financeiras. Bcrypt, embora não seja SHA, é essencial para senhas, pois incorpora custo computacional para dificultar ataques.

Empresas que usam MD5 ou SHA-1 para autenticação correm risco. Em 2022, a Adobe teve vazamento de senhas armazenadas com SHA-1, permitindo que criminosos quebrassem 150 milhões de contas. A migração para SHA-256 ou bcrypt é essencial para proteger usuários.

A escolha do algoritmo depende do contexto. Para blockchain, SHA-256 é ideal. Para senhas, bcrypt oferece melhor proteção. Para integridade de arquivos, MD5 ainda é útil, mas com limitações. Entender essas nuances evita erros de segurança que podem custar milhões.

Prós e Contras do Hashing

Prós: Vantagens que Transformam a Segurança

- Integridade de dados: Detecta alterações mesmo mínimas em arquivos ou transações

- Proteção de senhas: Armazenamento de hashes evita exposição de credenciais em vazamentos

- Imutabilidade: Cadeias de blocos como Bitcoin dependem de hashing para segurança

- Eficiência: Processamento rápido mesmo para grandes volumes de dados

- Aplicações versáteis: Desde certificados digitais até verificação de downloads

Contras: Desafios que Exigem Cuidado

- Não reversível: Não é possível recuperar dados originais a partir do hash

- Vulnerabilidades em algoritmos antigos: MD5 e SHA-1 são inseguros para uso crítico

- Colisões: Dois inputs diferentes podem gerar mesmo hash (raro em SHA-256)

- Senhas fracas: Hashes de senhas simples podem ser quebrados por força bruta

- Dependência de implementação: Sal e custo computacional são essenciais para segurança

Os prós superam amplamente os contras quando implementados corretamente. Em 2023, a Cloudflare protegeu 1,5 bilhão de senhas usando hashing com sal e bcrypt. Sem isso, vazamentos teriam exposto credenciais em texto claro, colocando milhões em risco.

Vulnerabilidades em algoritmos antigos são evitáveis. Empresas que mantêm MD5 ou SHA-1 para autenticação correm risco. Em 2022, a Adobe teve vazamento de senhas armazenadas com SHA-1, permitindo que criminosos quebrassem 150 milhões de contas. A migração para SHA-256 ou bcrypt é essencial.

Colisões são raríssimas em SHA-256. A probabilidade de encontrar duas entradas diferentes com o mesmo hash é menor que acertar um átomo no universo. Para a maioria das aplicações, isso é suficiente, mas sistemas críticos usam SHA-3 para garantir segurança futura.

Senhas fracas são o maior risco. Mesmo com hashing, senhas como “123456” são fáceis de quebrar. A solução é combinar hashing com sal e bcrypt, além de políticas de senhas fortes. Empresas como Google e Microsoft exigem senhas complexas para proteger contas de usuários.

O Futuro do Hashing em um Mundo em Transformação

A evolução do hashing seguirá impulsionada por ameaças emergentes. Computadores quânticos podem quebrar algoritmos atuais, mas pesquisas em criptografia pós-quantica já avançam. Algoritmos como SHA-3 e SPHINCS+ estão sendo testados para resistir a ataques quânticos, garantindo segurança para as próximas décadas.

Em blockchain, o hashing se tornará ainda mais integrado. Projetos como Ethereum 2.0 e Solana usam hashing para validar transações em escala global. A necessidade de segurança em DeFi e NFTs exige algoritmos robustos, impulsionando inovações constantes na área.

Governos adotarão hashing para sistemas críticos. O Brasil estuda o Real Digital, que usará hashing para validar transações e garantir integridade. Isso permitirá sistemas financeiros seguros, sem intermediários, revolucionando a economia digital nacional.

Empresas que investirem em hashing pós-quantica terão vantagem competitiva. Intel e IBM já desenvolvem chips para processamento quântico seguro. A indústria prepara-se para uma transição gradual, mantendo segurança sem interromper serviços existentes.

Hashing não é apenas tecnologia, mas pilar da confiança digital. À medida que mais dados se tornam críticos, sua importância só crescerá. Cada atualização é um passo para um mundo mais seguro, onde integridade e autenticidade são garantidas por matemática rigorosa.

Conclusão

O hashing é a espinha dorsal da segurança digital, invisível mas essencial para proteger bilhões de dados. Desde a criação do MD5 em 1991 até o SHA-3 moderno, cada evolução corrige vulnerabilidades e expande aplicações. Sua capacidade de transformar dados em códigos únicos garante integridade, autenticidade e segurança sem revelar informações sensíveis.

No mundo real, o hashing protege senhas, valida transações em blockchain e verifica integridade de arquivos. Empresas como Cloudflare e Microsoft dependem dele para manter a confiança de usuários. Sem hashing, vazamentos de dados seriam catastróficos, e sistemas descentralizados não existiriam.

Entretanto, a escolha do algoritmo é crucial. MD5 e SHA-1 são obsoletos para segurança crítica, enquanto SHA-256 e bcrypt são padrões atuais. Para o futuro, SHA-3 e criptografia pós-quantica garantirão segurança contra ameaças emergentes. A adaptação contínua é essencial para manter a proteção.

Os desafios existem, mas são superáveis. Senhas fracas, implementações incorretas e algoritmos desatualizados criam riscos, mas com boas práticas, esses problemas são eliminados. Sal, custo computacional e atualizações regulares são fundamentos para segurança eficaz.

O futuro do hashing é promissor. Com computadores quânticos emergindo, pesquisas avançam para algoritmos resistentes. Governos e empresas investem em infraestrutura para garantir que sistemas críticos permaneçam seguros. A tecnologia não é estática, mas evolui para proteger o que mais importa: sua privacidade e integridade digital.

Cada vez que você faz login, baixa um arquivo ou usa uma criptomoeda, o hashing está trabalhando. Compreendê-lo não é opcional – é essencial para navegar com segurança no mundo digital. A chave está em escolher algoritmos adequados, implementar boas práticas e manter-se atualizado. Sua segurança depende disso.

O que é um hash?

Um hash é uma string fixa de caracteres gerada a partir de dados de qualquer tamanho. É como uma “impressão digital” única que representa o conteúdo original. Mesmo pequenas alterações nos dados geram hashes completamente diferentes, garantindo integridade e autenticidade.

Hashing é igual a criptografia?

Não. Criptografia é reversível e protege dados em trânsito, enquanto hashing é uma via única que verifica integridade. Criptografia usa chaves para codificar e decodificar, hashing converte dados em formato fixo sem possibilidade de recuperação.

Como os hashes são usados para senhas?

Sistemas armazenam hashes em vez de senhas em texto claro. Quando você digita uma senha, o sistema gera o hash e compara com o armazenado. Para segurança, usa-se “sal” (string aleatória) e algoritmos como bcrypt para dificultar ataques.

Qual é o melhor algoritmo de hashing?

Depende do uso. Para senhas, bcrypt é ideal. Para blockchain, SHA-256 é padrão. Para segurança futura, SHA-3 é recomendado. MD5 e SHA-1 são obsoletos para segurança crítica, mas ainda usados em verificação de arquivos não sensíveis.

O que é colisão em hashing?

Colisão ocorre quando dois inputs diferentes geram o mesmo hash. Em algoritmos fracos como MD5, colisões são fáceis de encontrar. Em SHA-256, a probabilidade é menor que acertar um átomo no universo, tornando-a prática para maioria das aplicações.

Sou Ricardo Mendes, investidor independente desde 2017. Ao longo dos anos, me aprofundei em análise técnica e em estratégias de gestão de risco. Gosto de compartilhar o que aprendi e ajudar iniciantes a entender o mercado de Forex e Cripto de forma simples, prática e segura, sempre colocando a proteção do capital em primeiro lugar.

O conteúdo apresentado tem caráter exclusivamente educativo e informativo. Nada aqui deve ser interpretado como consultoria financeira, recomendação de compra ou venda de ativos, ou promessa de resultados. Criptomoedas, Forex, ações, opções binárias e demais instrumentos financeiros envolvem alto risco e podem levar à perda parcial ou total do capital investido.

Pesquise por conta própria (DYOR) e, sempre que possível, busque a orientação de um profissional financeiro devidamente habilitado antes de tomar qualquer decisão.

A responsabilidade pelas suas escolhas financeiras começa com informação consciente e prudente.

Atualizado em: maio 3, 2026